Microsoft Zero Trust | Bölüm – 1 Konsept

Teknoloji dünyası, pandeminin büyük etkisiyle işletmelerin ve kullanıcıların çalışma yöntemlerinin ihtiyaçlarını karşılamak için hızlı bir şekilde cevap vermeliydiler ve hiç olmadığı kadar bu dönemde çok çalışarak dönüşüme ayak uydurdular. Dijital dönüşümle beraber birçok aslında risk/risklerde ortaya çıkması muhtemeldi, teknoloji firmalarının birçoğu uzaktan çalışma modelinde, geçişten kaynaklanan güvenlik risklerini ve zorluklarını çözmek için Zero Trust modeline yöneldiğini söylemek mümkün peki Zero Trust nedir? Konumuz madem güvenlik anlatayım: lokal networkünüzün her zaman tehlikeye girdiğini varsayan önemli ve kritik kurumsal verilerinizi korumak için sürekli çalışan bir güvenlik modelidir.

Zero Trust modeli, ortamınızda barındırdığınız güvenlik çözümleri ile dahili ağınızın güvenli olduğunu beklemek yerine ihlali varsayar ve her isteği açık bir ağdan geliyormuş gibi doğrulama yöntemini kullanır. İsteğin nereden geldiğine veya hangi kaynağa eriştiğine bakılmaksızın, Zero Trust bize “asla güvenmemeyi, her zaman doğrulamayı” öğretir. Erişim izni verilmeden önce her erişim talebi ilk önce kimlik doğrulama mekanizması başlar ardından yetkilendirilir ve şifrelenir. Ayrıcalıklı erişim ilkeleri ile geniş hareket kabiliyetlerini en aza indirmek için uygulanır. Anormal durumları gerçek zamanlı olarak tespit etmek ve sistem güvenliğini korumak için zengin zekâ ve analizlerden yararlanılır.

Zero Trust’a neden İhtiyacımız Var?

Aslında sorunun cevabı çok basit bulut uygulamaları ve mobil iş gücü, güvenlik yöntemler ininde yeniden tanımlanması ve dönüşmesi gerekiyor. Kurumsal uygulamalar ve verilerimiz, şirket içinde/fiziksel şube konumlarınızda barındıran, depolayan veya bu kaynaklara erişim noktası halinin tarihe karışmasıdır. Zero Trust hiç kimseye ve hiçbir şeye güvenemeyeceğiniz temelinde çalışır, sisteme her erişim girişimine kontrol eder dolayısıyla makinelerden, uygulamalardan veya IP adreslerinden gelen taleplerin incelenmesi anlamına gelir. İsteğin kaynağı doğrulanamazsa, güvenlik duvarının arkasından gelen istekler de dahil olmak üzere erişim reddedilir.

Microsoft Zero Trust Konsepti?

Microsoft geçtiğimiz yıl boyunca müşterilinin yaşadığı zorlukları analiz ederek Sıfır Güven’e dayalı politikalar oluşturmanıza yardımcı olmak için yeni nesil bir konseptini kısa süre önce tanıtmıştı. Microsoft Zero Trust konsepti, kurumsal veriler ve müşteri verileri etrafında katı bir sınır oluşturarak kullanıcı içeriklerini kolayca yönetmelerine ve bulmalarına olanak tanıyan basitleştirilmiş bir kullanıcı deneyimi sunuyor. Zero Trust aynı zamanda tüm ekosistem bileşenlerinin güvenliğini artırmak için kullanabilecekleri birleşik bir erişim platformu oluşturuyor.

Microsoft Zero Trust modelinde, tüm bileşenlerin kullanıcı kimliği, cihaz, ağ ve uygulamalar doğrulanmasını ve güvenilirliğinin kanıtlanmasını gerektiriyor. Kurumsal kaynaklarınıza erişim izni verilmeden önce kimliği ve cihaz sağlığı doğrulanmaktadır. Erişim verildiğinde, en az ayrıcalık ilkesi uygulanması, kullanıcı yetkilendirilmiş olduğu kaynaklara erişimin ile sınırlandırılır ve böylece ortam içinde riski minimize eder. Bu yaklaşım kurumsal verileri ve kaynakları korurken, kuruluşların çalışanların her zaman, her yerde ve her şekilde üretken olmalarını sağlayan teknolojileri kullanarak modern bir iş yeri inşa etmelerini sağlıyor.

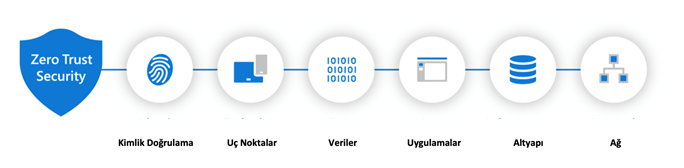

Resim-1

Microsoft‘a göre ideal bir Zero Trust ortamında, aşağıdaki dört bileşen gereklidir:

- Her ortamda güçlü bir kimlik doğrulama yöntemi ile kullanıcı doğrulanması

- Kayıtlı Cihaz ve sağlık durumlarının doğrulanması

- En az ayrıcalıklı kullanıcı hakları

- Hizmetlerin sağlığı doğrulanması

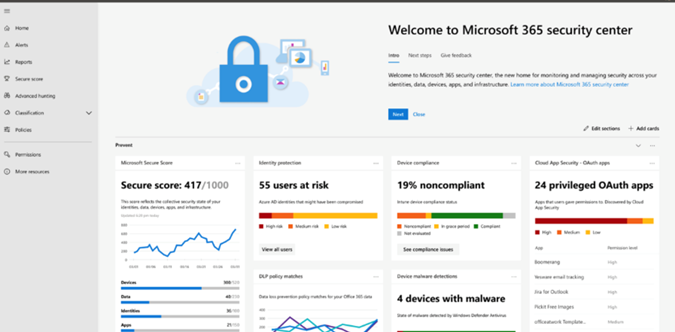

Resim-2

Microsoft Zero Trust yaklaşımı tüm site’ları kapsamalı ve entegre bir güvenlik işlevi görmelidir işin felsefesi uçtan uca zero trust kontrolleri ve teknolojileri uygulanarak yapılır altı temel unsurda strateji belirlenmiştir. Bu altı temel unsurda: kimlik doğrulama, cihazlar, uygulamalar, veriler, altyapı ve ağlar kapsama dahildir her biri bir sinyal kaynağı, uygulama için bir kontrol noktası ve kritik bir sinyal kaynağıdır aynı zamanda Microsoft Zero Trust modelini gerçekleştirmek için aşağıdaki servislerin yeteneklerini entegre bir şekilde kullanır.

- Microsoft 365

- Windows Defender Gelişmiş Tehdit Koruması

- Azure Active Directory

- Windows Defender System Guard

- Microsoft Intune servislerini kullanır.

Microsoft‘un Zero Trust modelini oluşturan bileşenlere derinlemesine bakalım.

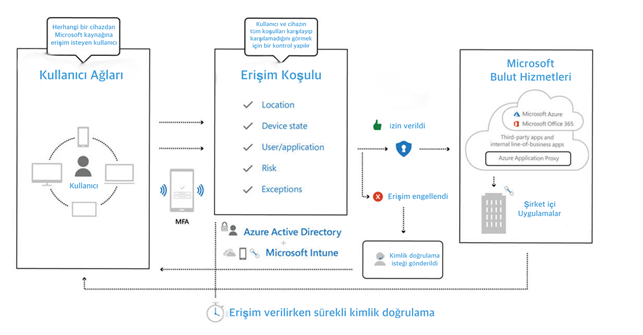

Identity Azure Active Directory

Microsoft Zero Trust modelinde ilk adım, kimlik ve erişim yönetimi (IAM) için tek bir doğrulama kaynağı oluşturmaktır. Her erişim talebi yalnızca doğrulama için değil, aynı zamanda erişim politikalarının belirlenmesi için de bu kaynaktan geçmelidir. Azure’un Kimlik Koruması ile erişim denetimi dinamik olarak belirlenir. Erişim izni verilmeden önce cihazı, kullanıcıyı, konumu ve riski değerlendirir. Değerlendirme yalnızca kullanıcılar için değil, şubeler, veri merkezleri veya bulut dahil erişim isteyen tüm kaynaklar için gerçekleştirilir. Koşullu erişim modeli, hangi kullanıcının hangi kaynaklara nereden erişebileceğini düzenlemek için entegre bileşenler kullanmaktadır. En az sayıda kaynağa erişimi kısıtlayan en az ayrıcalık kavramına göre çalışır. Bir çevre modeli altında, bir kullanıcının belirli bir kaynak için tek seferlik bir talebi olabilir.

Uygulamalar

Günümüzde kuruluşlar Zero Trust konseptini benimsemeye başlamadan önce, şirket içi uygulamalarına fiziksel ağlar veya VPN aracılığıyla erişim sağlıyorlardı ve kritik bulut tabanlı uygulamalarda dahil erişim senaryolarını düşünebilirsiniz. Bu nedenle Microsoft’un uygulamaları yönetmek için odak noktası Azure AD, MFA “Multi Factor Authentication” kimlik doğrulama ile gerekli uyumluluk ve risk politikasını karşılayamazsa istekte bulunanan kullanıcının uygulama erişimi engellenir. Koşullu erişim olmadan, saldırganlar istediği herhangi bir kötü amaçlı uygulama, kod hatta Intune aracılığı ile bu uygulamaları Intune’a kayıtlı tüm cihazlara gönderebilir bu saye de tüm hassas verilerinize sahip olabilirler bu tür saldırılıların olmasını sanırım kimse istemez.

Cihazlar

Microsoft Zero Trust konseptinde cihazların yönetimi, Bir kullanıcıya herhangi bir kaynağa erişim izni verildiğinde geleneksel yöntemlerin aksine diğer cihazlara erişim yetkisine sahip olmaları mümkün değildir. OT cihazlardan akıllı telefonlara, BYOD ile yönetilen cihazlara ortak ve şirket içi bulut ortamında barındırılan sunucular dahil olmak üzere bu cihazların sağlığını izlemenize zorunlu kılınmasını istediğiniz koşullara sağlayabiliriz.

Veriler

Veriler ve yönetimi kuruluşlar için hayati önem taşımaktadır. Buna rağmen verilerimizi, belgelerimizi e-posta üzerinden göndermeyen sanırım yoktur. Hatta güvenilmeyen üçüncü taraf uygulamalar üzerinden gönderim yapanlarımız hala mevcut bu veri güvenliği sorununu gidermek ve güvenlik risklerini konsolide etmemiz gerekiyor. Trust Platform Microsoft 365’i kullanıyorsanız yanlış seçim yapmamışsınız demektir. Demek istediğim, ortamınızı daha güvenli hale getirmek için 365 yeteneklerini kullanabilirsiniz. Örneğin,

Kişisel belgeleri OneDrive’a, Kurumsal belgeyi Teams’in SharePoint’e ve diğer uygulama verilerini Azure Dosya Sunucusuna veya farklı Microsoft çözümlerine taşıyabilirsiniz. En önemli kriter veri kontrolüdür Dosya sunucularını Microsoft 365 ortamlarına taşıdığınızda otomatik etiketleme, sınıflandırma ve hata gizli verilerinizi güvenli ortama taşımış olursunuz. Microsoft bulut servislerinin güvenlik bileşeni olan Cloud App Security ile verilerini gerektiğinde önlem almanıza, belge akışlarını keşfetmenize ve veri sızıntısı riski geçerli olduğunda belge üzerinde kurallar belirlemenize yardımcı olabilmektedir.

Microsoft 365 Güvenlik Merkezi, kimlik ve erişim, tehdit koruması, bilgi koruması ve güvenlik için bir hub merkezi üzerinden yönetimi sağlayabilirsiniz.

Resim-3

Ağ

Tüm iş yükleriminiz Microsoft 365’e taşımanız ile örneğin Word, Microsoft PowerPoint ve Microsoft Excel gibi uygulamaları network ortamlarınızda özellikle IT ekiplerinizin daha az efor sarf etmelerine kullanıcılarınızın ekip halinde çalışmasına farklı kullanıcılar, çalışmalarının hassasiyetine veya niteliğine, ait oldukları gruba ve diğer faktörlere bağlı olarak farklı izinlere sahip olabilir. Koşullu erişim sayesinde derinlemesine entegre olduklarından bu uygulamalarda erişim yönetimini kolaylaştırır. Koşullu erişim yöntemi ile kullanıcı izinleri kategorilendirme, gerçek zamanlı tehdit koruması, uçtan uca şifreleme ve Ağ segmenterinizi analitik bir şekilde yönetmenizi sağlayacaktır.

Altyapı

Şirket içi sunucuların, cihazların, Windows Server çalıştıran hizmetlerin veya farklı işletim sistemlerinin yönetilmesi tümüyle kendi bünyesinde sağlanmakta ve sorumluluğundadır. Bu yapıların en büyük dezavantajıda güvenlik sorunudur aslında Upgrade işlemleri, yamalar ve güncellemeler gibi daha birçok kritik görevin takip edilmesi gerekiyor.IT ekiplerinin tüm altyapıyı çalışır durumda tutmak için en çok harcadığı eforu temel altyapı yönetimi için harcadığını biliyor muydunuz?

Microsoft Zero Trust Mimarisi:

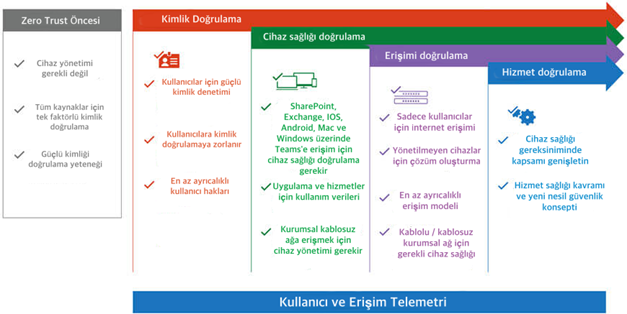

Resim-4

Microsoft Zero Trust yaklaşımına örnek bir basitleştirilmiş referans mimariyi görebilirsiniz. Örnek mimaride birincil bileşen, cihaz yönetimi ve cihaz güvenliği ilkesi yapılandırması için Intune, cihaz durumu doğrulaması için Azure AD koşullu erişimi ve kullanıcı ve cihaz envanteri için Azure AD kullanılmaktadır.

Sistem, cihaz yapılandırma gereksinimlerini yönetilen cihazlara göndererek Intune ile çalışır. Cihaz daha sonra Azure AD’de depolanan bir sağlık durumu bildirimi oluşturur. Cihaz kullanıcısı bir kaynağa erişim istediğinde, cihaz durumu, Azure AD ile kimlik doğrulama işlemi ile doğrulanır.

Zero Trust konusu Microsoft tarafında aslında çok geniş ve önemli bir konu bu yöndeki önerim sizlere, dijital dönüşeme yönelik artan taleplerle, güvenlik ihlali riskini azaltan çözümler kullanmak zorundayız ve Microsoft’un Zero trust’a dayalı kapsamlı çözümleri bir hayli talepleri karşılamakta.

Referanslar

https://www.microsoft.com/security/blog/2020/10/15/announcing-the-zero-trust-deployment-center/

https://www.microsoft.com/en-us/itshowcase/implementing-a-zero-trust-security-model-at-microsoft